nodejs沙箱逃逸

关于沙箱与nodejs vm/vm2什么是沙箱我的世界是一款现象级沙盒类游戏,玩家可以在自己的世界随意创造,用自己的想象力搭建一个虚拟的,完全与外界隔离的世界。

显而易见,沙箱sandbox就是一种虚拟隔离的安全机制,其中的应用与代码能够和外界全局变量隔绝(理想情况)。

常见的例子就是docker和虚拟机VM。

沙箱用到了三种技术:虚拟化技术访问控制技术和躲避技术。这里着重讲一下虚拟化技术。

虚拟化技术(Virtualization)是一种资源管理技术。通过虚拟化,计算机的很多实体资源,包括CPU、内存、磁盘空间等,都会被抽象化后成为可供分割和重新组合的状态,让用户可以自己重新分配电脑硬件资源。如图所示,在沙箱中会使用虚拟化技术为不可信的资源构建封闭的运行环境,在保证不可信资源功能正常运行的同时提供安全防护。简而言之,即是沙箱中被隔离的可疑或待测程序会使用沙箱中的资源运行,以保证沙箱外资源的安全,不影响沙箱外其他程序的运行。

关于沙箱的一些特点

沙箱根据虚拟化层次的不同,分为系统级别和容器级别。前者有一整套虚拟的操作系统,是一个完整的计算机软件架 ...

sql注入:从入门到入土

(全文以MySQL为例)

一.联合注入1. 简单原理在sql的查询语句中,union,是一个极度危险的函数。其会将后面的语句作为sql命令执行,拼接到前面正常的结果集后。例子:

1234567891011select * from usr union select 1,2;+------+-------+| id | name |+------+-------+| 1 | admin || 2 | text1 || 3 | lisi || 4 | gest || 1 | 2 |+------+-------+

1,2表头被拼接起来(这里的1,2实际上不存在)那么加上恶意的查询

1234567891011select * from usr union select * from home;+------+---------------------+| id | name |+------+---------------------+| 1 | admin || ...

webshell总结篇

我们只要做一件事:免杀一, 什么是webshell(本篇文章大部分摘自AabyssZG师傅的博客)Webshell是黑客经常使用的一种恶意脚本,其目的是获得服务器的执行操作权限,常见的webshell编写语言为asp、jsp和php。比如执行系统命令、窃取用户数据、删除web页面、修改主页等,其危害不言而喻。黑客通常利用常见的漏洞,如SQL注入、远程文件包含(RFI)、FTP,甚至使用跨站点脚本攻击(XSS)等方式作为社会工程攻击的一部分,最终达到控制网站服务器的目的。

简而言之就是银行保险库里的经过精心伪装的老鼠洞

二, 一些php基础,毕竟PHP是世界上最好的语言:)以下分别是.=和+=赋值,数组,数组嵌套,数组嵌套利用,compact()函数(跟py里的字典很像),&与xor运算符,一些常量,php特性,php标记,回调类型函数,字符串处理类函数,命令执行类函数, 文件写入函数,异常处理类函数,数据库连接函数,PHP过滤器

123456789101112131415161718192021222324252627282930313233343536 ...

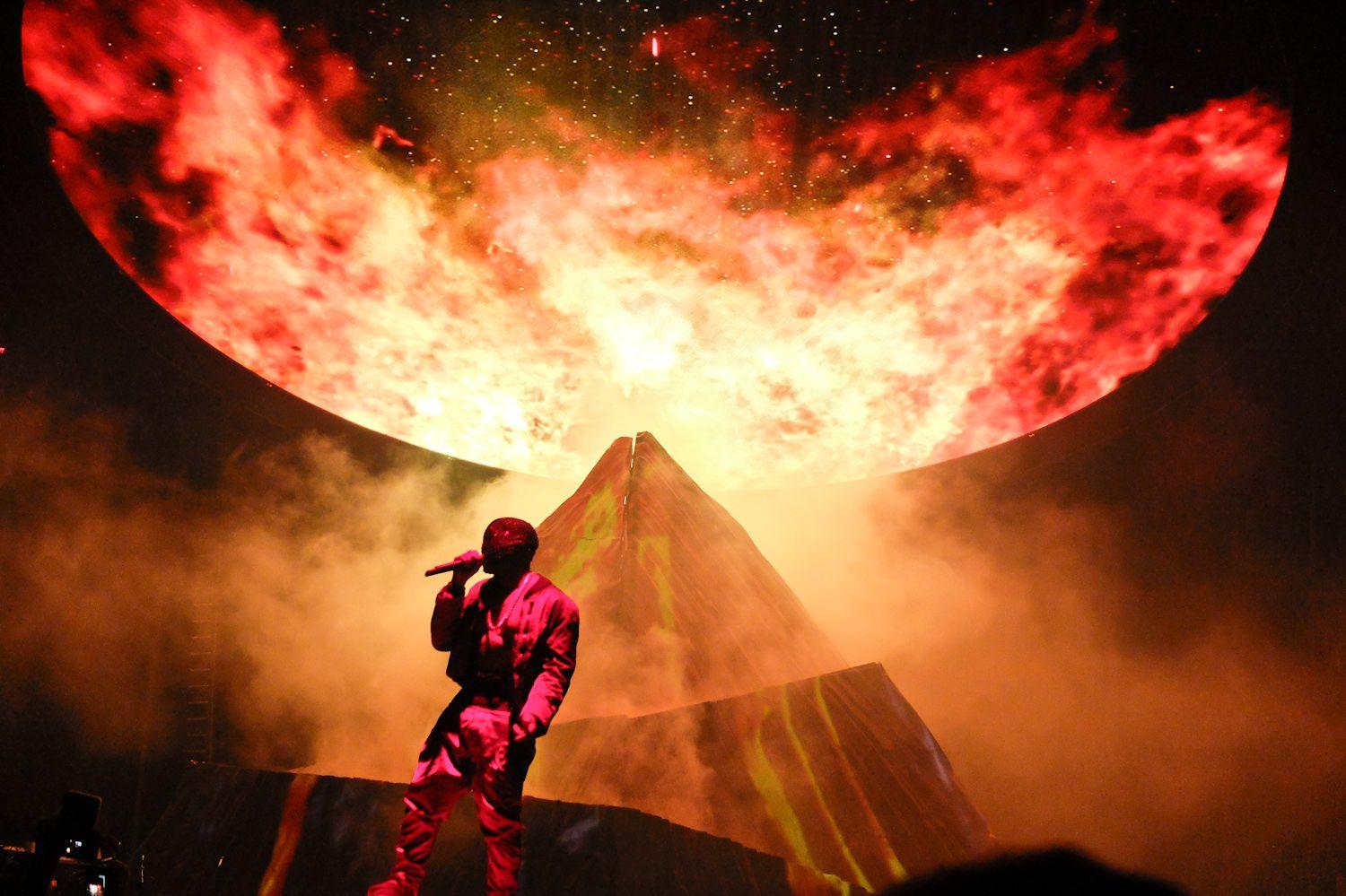

miss oid kanye

kanye

hipop god

安洵杯复现(写在carbo那里了:)

都在链接里了

https://blog.yoimiya.site/voideye/archives/83 https://blog.yoimiya.site/voideye/archives/55

HTML学习总结

标签语言毕竟不是真正的编程语言直奔主题小技巧:英文!+Tab可以在vscode一键生成html模板(当然,你需要下载对应插件并在设置打开)

本文旨在记录一些易忘记的知识点。

类选择器和id选择器

12345678910.data { color: red;}/* class="data" */#apply { color: red;}/* id="apply" */

字体样式和文本样式

1234567891011121314151617181920212223242526272829303132333435363738394041424344454647484950515253字体类型font-family,常用字体类型为serif;字体风格font-style,常使用italic设置字体倾斜;字体粗细font-weight,粗体可以设置为bold,粗细也可以用100到900的数值表示;字体大小font-size,设置字体大小为数字,紧跟长度单位,单位常用像素px。/***** ...

ssrf学习

ssrf学习ssrf漏洞原理:

SSRF(Server-Side Request Forgery:服务器端请求伪造) 是一种由攻击者构造形成由服务端发起请求的一个安全漏洞。

ssrf攻击对象一般是外网不通的服务器,而造成这一漏洞的原因大都是因为被攻击的服务器提供了与其他服务器交互数据的功能。

且对目标的地址没有过滤和限制(或可以绕过

黑客操作服务端从指定URL地址获取网页文本内容,加载指定地址的图片,下载等等。利用的是服务端的请求伪造。ssrf是利用存在缺陷的web应用作为代理攻击远程和本地的服务器

ssrf漏洞场景:

场景:

分享:通过URL地址分享网页内容

转码服务:通过URL地址把原地址的网页内容调优使其适合手机屏幕浏览

在线翻译:通过URL地址翻译对应文本的内容。

图片、文章收藏功能:此处的图片、文章收藏中的文章收藏就类似于分享功能中获取URL地址中title以及文本的内容作为显示

http://title.xxx.com/title?title=http://title.xxx.com/as52ps63de例如title参数是文章的标题地址,代表了一个文章的地址链接 ...